SOC چیست؟

SOC مخفف عبارت Security Operations Center به معنای «مرکز عملیات امنیت» است. SOC واحدی در سازمان است که به صورت متمرکز، رخدادهای مربوط به امنیت اطلاعات را به صورت جامع و یکپارچه پایش، نظارت و مدیریت میکند و براساس میزان ریسک تعیین شده، به کارشناسان امنیتی هشدار ارسال میکند. SOC یک ابزار مهم برای حفاظت از سازمانها در برابر حملات سایبری است. SOC با نظارت و تحلیل مداوم فعالیتهای شبکه و سیستمهای سازمان، میتواند به سرعت و به موقع تهدیدات امنیتی را شناسایی و به آنها پاسخ دهد. این امر میتواند از آسیبهای مالی، قانونی و اعتباری ناشی از حملات سایبری جلوگیری کند.

SOC چیست؟

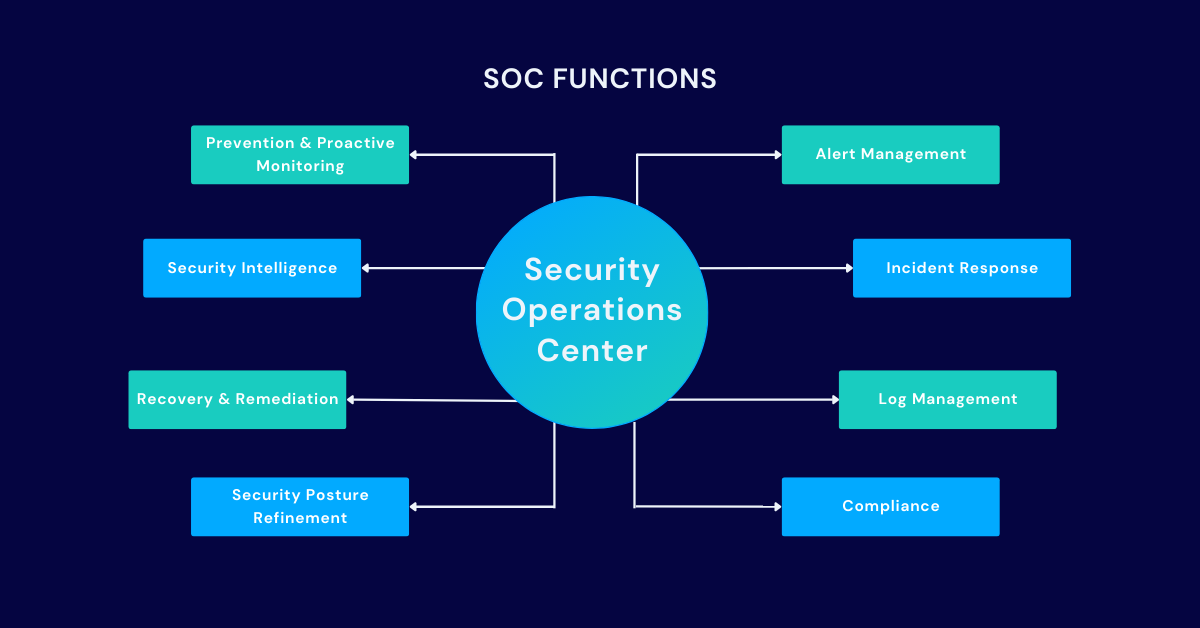

وظایف SOC چیست؟

وظایف اصلی SOC عبارتاند از:

- پایش و نظارت بر فعالیتهای شبکه، سرورها، نقاط پایانی، پایگاه دادهها، برنامهها، وب سایتها و سایر سیستمها به منظور شناسایی فعالیتهای غیرعادی که میتواند نشاندهنده یک حادثه، نفوذ یا تهدید امنیتی شوند.

- تجزیه و تحلیل فعالیتهای مشکوک شناسایی شده برای تعیین اینکه آیا واقعاً یک حادثه امنیتی رخ داده است یا خیر.

- پاسخ به حوادث امنیتی در صورت وقوع.

- جمعآوری دادهها و گزارشدهی در مورد فعالیتهای امنیتی.

در ادامه این موارد را کمی مفصلتر بررسی میکنیم:

- نظارت و شناسایی تهدیدات: اولین و مهمترین وظیفه SOC نظارت و شناسایی تهدیدات است. SOCها از ابزارهای امنیتی مختلفی برای جمعآوری دادهها از سراسر شبکه سازمان استفاده میکنند. این دادهها شامل لاگها، ترافیک شبکه، دادههای حسگر و سایر منابع است. SOCها این دادهها را برای شناسایی الگوهای مشکوک یا غیرعادی تجزیه و تحلیل میکنند.

- تجزیه و تحلیل تهدیدات: پس از شناسایی تهدید، SOC باید آن را تجزیه و تحلیل کند تا ماهیت و شدت آن را تعیین کند. این تجزیه و تحلیل شامل بررسی دادههای جمعآوری شده، تحقیقات در مورد تهدید و ارزیابی تأثیر احتمالی آن بر سازمان است.

- پاسخ به حوادث امنیتی: اگر تهدید شناسایی شده یک حادثه امنیتی است، SOC باید به آن پاسخ دهد. این پاسخ ممکن است شامل اقداماتی مانند قطع دسترسی به سیستم یا شبکه آلوده، جمعآوری شواهد و اطلاع رسانی به مقامات است.

- بهبود امنیت: SOCها همچنین مسئول بهبود امنیت سازمان هستند. این کار با شناسایی نقاط ضعف امنیتی، توصیه اقدامات اصلاحی و نظارت بر اجرای این اقدامات انجام میشود.

همچنین وظایف SOC به طور کلی در سه سطح تقسیم میشوند:

- سطح 1: تحلیلگران سطح 1 مسئول جمعآوری و فیلتر کردن دادهها از ابزارهای امنیتی هستند. آنها همچنین مسئول شناسایی تهدیدات اولیه و ارجاع آنها به تحلیلگران سطح بالاتر هستند.

- سطح 2: تحلیلگران سطح 2 مسئول تجزیه و تحلیل تهدیدات اولیه هستند. آنها همچنین مسئول تحقیقات در مورد تهدیدات و ارزیابی تأثیر احتمالی آنها بر سازمان هستند.

- سطح 3: تحلیلگران سطح 3 مسئول پاسخ به حوادث امنیتی هستند. آنها همچنین مسئول بهبود امنیت سازمان هستند.

چالشهای SOC

SOCها با چالشهای مختلفی روبرو هستند، از جمله:

- حجم بالای داده: SOCها با حجم بالایی از دادهها مواجه هستند که باید آنها را جمعآوری، تجزیه و تحلیل و پاسخ دهند.

- تولید زائد: SOCها اغلب با حجم زیادی از دادههای بیاهمیت یا غیرضروری مواجه هستند که باید آنها را فیلتر کنند.

- کمبود مهارت: SOCها به کارکنان ماهر و با تجربه نیاز دارند که بتوانند تهدیدات سایبری را شناسایی و به آنها پاسخ دهند.

با وجود این چالشها، SOCها ابزار ارزشمندی برای محافظت از سازمانها در برابر تهدیدات سایبری هستند.

اهمیت SOC

با افزایش پیچیدگی و تنوع تهدیدات سایبری، اهمیت SOC نیز روز به روز بیشتر میشود. SOC نقش مهمی در حفاظت از سازمانها در برابر حملات سایبری ایفا میکند. SOC با نظارت و تحلیل مداوم فعالیتهای شبکه و سیستمهای سازمان، میتواند به سرعت و به موقع تهدیدات امنیتی را شناسایی و به آنها پاسخ دهد. این امر میتواند از آسیبهای مالی، قانونی و اعتباری ناشی از حملات سایبری جلوگیری کند.

انواع SOC

SOCها را میتوان بر اساس عوامل مختلفی، مانند اندازه سازمان، نوع صنعت، پیچیدگی محیط IT، بودجه و نیازهای خاص سازمان، طبقهبندی کرد. برخی از انواع رایج SOC عبارتند از:

- SOC داخلی: SOC داخلی توسط خود سازمان ایجاد و اداره میشود.

- SOC خارجی: SOC خارجی توسط یک شرکت ارائهدهنده خدمات امنیتی (MSSP) ایجاد و اداره میشود.

- SOC هیبریدی: SOC هیبریدی ترکیبی از SOC داخلی و SOC خارجی است.

تجهیزات و فناوریهای مورد نیاز SOC

SOC برای انجام وظایف خود به تجهیزات و فناوریهای مختلفی نیاز دارد. برخی از تجهیزات و فناوریهای مورد نیاز SOC عبارتند از:

- سیستمهای جمعآوری اطلاعات و مدیریت حوادث امنیتی (SIEM): SIEMها ابزارهایی هستند که دادههای امنیتی از منابع مختلف را جمعآوری، ذخیره و تجزیه و تحلیل و سپس حوادث امنیتی را شناسایی و مدیریت میکنند.

- ابزارهای تجزیه و تحلیل رفتار کاربران (UEBA): UEBAها ابزارهایی هستند که رفتار کاربران را در شبکه تجزیه و تحلیل میکنند تا فعالیتهای غیرعادی را شناسایی کنند.

- ابزارهای مدیریت پاسخ به حوادث (IRP): IRPها فرآیندهای و ابزارهایی را برای پاسخ به حوادث امنیتی فراهم میکنند.

طراحی و پیادهسازی SOC

طراحی و پیادهسازی SOC یک فرآیند پیچیده است که نیاز به در نظر گرفتن عوامل مختلفی، مانند اندازه سازمان، نوع صنعت، پیچیدگی محیط IT، بودجه و نیازهای خاص سازمان دارد. برخی از مراحل مهم در طراحی و پیادهسازی SOC عبارتند از:

- تعیین اهداف و وظایف SOC.

- بررسی نیازهای سازمان.

- انتخاب تجهیزات و فناوریهای مورد نیاز.

- طراحی فرآیندهای SOC.

- آموزش کارکنان SOC.

چطور میتونیم مطمئن شیم آموزش کارکنان SOC موثر بوده؟

برای اطمینان از اثربخشی آموزش کارکنان SOC، میتوان از ارزیابیهای عملی، شبیهسازی حوادث و سنجش زمان پاسخگویی به تهدیدات استفاده کرد.

آیا SOC برای شرکتهای کوچک با منابع محدود هم مقرون به صرفه هست؟

سلام. برای شرکتهای کوچک، استفاده از خدمات SOC خارجی یا هیبریدی میتواند راهحل مقرونبهصرفهتری باشد.

اکثر شرکتها از SOC هیبریدی استفاده می کنن یا بیشتر داخلی یا خارجی هستن؟

استفاده از SOC هیبریدی در حال افزایش است، اما همچنان بسیاری از سازمانها بر اساس نیازها و منابع خود، بین مدلهای داخلی و خارجی یکی را انتخاب میکنند.

UEBA چقدر تو شناسایی تهدیدهای غیرعادی کمک می کنه؟

UEBA با تحلیل رفتار کاربران و شناسایی الگوهای غیرعادی، نقش بسیار مهمی در کشف تهدیدات پیچیده و ناشناخته ایفا میکند. این ابزار به طور خاص در شناسایی نفوذهای داخلی و سوءاستفاده از حسابهای کاربری بسیار مؤثر است.

ابزار SIEM واقعا برای یه شرکت متوسط ضروریه یا اضافیه؟

برای شرکتهای متوسط، ابزار SIEM میتواند بسیار مفید باشد و به شناسایی و مدیریت تهدیدات امنیتی کمک کند، اما میزان ضرورت آن به پیچیدگی محیط IT و حساسیت دادههای سازمان بستگی دارد.